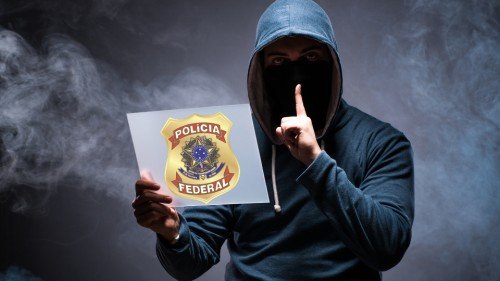

A Polícia Federal deflagrou uma operação de larga escala em março de 2026 para desmantelar uma organização criminosa focada no fornecimento de IPTV pirata. Com movimentações financeiras superiores a R$ 4,2 milhões, o esquema utilizava servidores internacionais para retransmitir conteúdos protegidos. No entanto, para o profissional de TI sênior, o foco reside no perigo oculto: a utilização desses aplicativos como cavalos de troia para infiltrar malwares em redes domésticas e corporativas.

| 🔒 Resumo Técnico: Riscos de Streaming Ilegal | |

|---|---|

| Dificuldade | Alta (Detecção de tráfego ofuscado e exfiltração de dados) |

| Impacto | Crítico (Vazamento de dados, sequestro de banda e Ransomware) |

| Vetor de Ataque | Apps modificados (Sideloading) e Servidores C2 (Command & Control) |

1. A Anatomia do Crime Digital: Além da Pirataria

As redes de IPTV pirata operam através de uma infraestrutura robusta de Middleware e Content Delivery Networks (CDNs) piratas. O usuário, ao instalar um aplicativo "gratuito" ou de baixo custo em sua Smart TV ou TV Box, muitas vezes está concedendo permissões de nível de administrador para um código não auditado. Esses dispositivos tornam-se, então, "zumbis" dentro da rede local.

2. Riscos para a Infraestrutura Empresarial

Em ambientes de Home Office, o perigo é amplificado. Um colaborador que utiliza uma TV Box pirata na mesma rede onde acessa o ERP da empresa ou o servidor de arquivos via VPN coloca toda a segurança corporativa em xeque.

- Movimentação Lateral: O malware no dispositivo de TV pode escanear a rede em busca de vulnerabilidades em outros PCs.

- Botnets: Dispositivos infectados são usados em ataques de DDoS contra órgãos governamentais ou outras empresas.

- Exfiltração de Dados: Captura de pacotes de dados não criptografados que trafegam na rede local.

3. O Papel da PF e o Compliance Legal

A operação da PF não foca apenas nos distribuidores, mas no rastro financeiro. Empresas que facilitam ou utilizam esses serviços podem ser enquadradas em leis de lavagem de dinheiro e violação de propriedade intelectual. Para uma PME, o risco de ter equipamentos apreendidos ou multas pesadas é um passivo que pode ser evitado com a regularização de softwares e serviços de streaming.

Sua Rede Empresarial está Protegida contra Ameaças Ocultas?

Realizamos auditorias de segurança cibernética,

isolamento de tráfego e implementação de políticas de conformidade

para proteger sua empresa de riscos digitais.

Atendimento Corporativo Especializado: (21) 92023-0605